Популярность мобильных устройств растет с каждым днем. Смартфоны, планшетные компьютеры, “умные” часы — сегодня этих легких переносных “мини-ПК” продается больше, чем традиционных стационарных компьютеров и ноутбуков. Такую тенденцию диктует ритм современной жизни, изобилующий перелетами и переездами — часто на другой конец земного шара. Огромное количество людей работает сегодня не в привычном офисе, а удаленно, в комфортных для себя условиях — дома или в путешествии. А небольшое, легкое мобильное устройство удобно постоянно держать под рукой.

В такой ситуации для доступа к личным и, особенно, рабочим аккаунтам остро необходимы надежные способы аутентификации. Поэтому мобильная аутентификация приобретает значение, которое невозможно переоценить.

Стоит отметить, что под мобильной аутентификацией может подразумеваться два разных понятия:

- Аутентификация пользователя как владельца смартфона или планшета.

- Аутентификация пользователя в любом сервисе, поддерживающем технологию двухфакторной аутентификации (2FA), используя смартфон в качестве токена.

Рассмотрим более подробно второй вариант, как более многогранный и интересный.

Как известно, двухфакторная аутентификация происходит обычно в два этапа. Сначала вводится обыкновенный многоразовый пароль, “закрепленный” за юзером на том или ином сайте. Система сверяет введенную комбинацию символов с той, которая хранится в базе данных ресурса.

Если первая проверка прошла благополучно, дальше следует второй этап аутентификации клиента, окончательно подтверждающий его право на вход в аккаунт. Обычно для этого требуется указать одноразовый пароль (one time password), который тем или иным путем доставляется пользователю.

И именно на стадии получения пароля неоценимую помощь могут оказать мобильные гаджеты.

Мобильная аутентификация как составляющая 2FA

- Получение Одноразового пароля в SMS-сообщении.

Входя в аккаунт c компьютера или ноутбука, пользователь для подтверждения своей личности указывает временный пароль, пришедший на его мобильный телефон по SMS. SMS-аутентификация считается очень удобной, так как, для получения пароля не нужно никаких действий со стороны пользователя. Ему не нужно идти в банк или на почту для получения дополнительного средства аутентификации пользователей — аппаратного токена. Не требуется даже установка специального ПО: функция SMS изначально встроена в любой телефон. Все что должен иметь пользователь — это мобильный телефон, который есть сегодня практически у каждого.

Но, как известно, у каждой медали две стороны — есть свой “реверс” и у подобного способа аутентификации. Дело в том, что каналы мобильной связи защищены довольно слабо и теоретически мошенники могут подключиться к соединению и перехватить OTP пароль. К тому же, качество сигнала может быть низким. А значит, SMS просто не дойдет в срок и одноразовый пароль, действительный только в течение короткого времени, утратит свою актуальность.

- Смартфон в роли генератора одноразовых паролей.

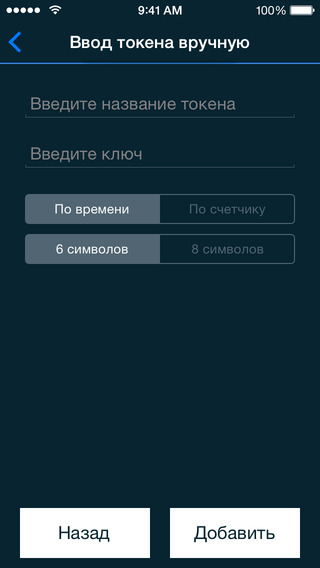

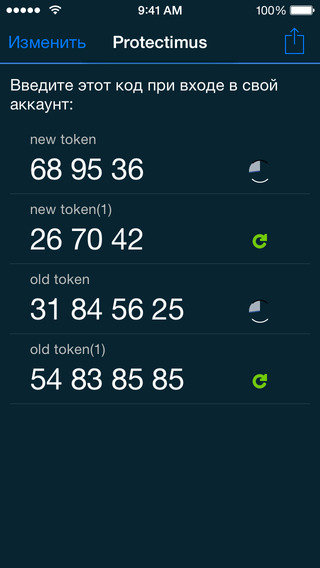

Есть более современный и надежный способ получить OTP пароль. Для этого на смартфон устанавливается специальная программа, генерирующая одноразовые пароли, что превращает устройство в полноценный ОТР токен. Разработчиками создано несколько подобных приложений, подходящих для различных мобильных операционных систем. У компании Протектимус такое тоже имеется — называется оно Protectimus Smart. Его можно бесплатно установить на смартфоны с Android и iOS, а также часы Android Wear. Программный токен имеет возможность довольно широкой настройки: выбор длины создаваемого пароля, алгоритма его генерации, а также поддержку функции подписи данных.

Однако, и у этого способа получения одноразовых паролей есть уязвимое место — несовершенная защита данных в операционных системах, на которых работают мобильные устройства. Причем, если раньше iOS считалась практически неподвластной вирусам и взломам, то сегодня хакеры добрались и до детища Стива Джобса: эксперты подтверждают наличие “дыр” в ее защите. Уязвимость же Android давно ни преграда для хакеров.

Несмотря на некоторые недостатки, мобильная аутентификация очень удобна для пользователей — прежде всего потому, что не требует для проведения проверки подлинности никаких дополнительных устройств. Следует признать, что многочисленные достоинства этого способа аутентификации с избытком компенсируют недочеты, в нем имеющиеся.

Subscribe To Our Newsletter

Join our mailing list to receive the latest news and updates from our team.

Подпишитесь на нашу рассылку!

Подпишитесь на нашу рассылку и получайте последние новости из мира информационной безопасности от блога Protectimus.

Спасибо за подписку на нашу рассылку!