Наше демо. Потратьте 5 минут с пользой

- Шаг 1

Проблема - Шаг 2

Решение - Шаг 3

Наши токены - Шаг 4

Установка и Выпуск - Шаг 5

Процесс аутентификации - Шаг 6

Подпись данных токеном

Шаг 1. Проблема

Большое количество электронных систем, порталов, сайтов, блогов, социальных сетей. Даже некоторые финансовые и платежные системы имеют слабую систему защиту данных. Большинство из них используют обычные пароли

Надежно ли это?

Не совсем, и об этом свидетельствует постоянные сообщения о взломах и кражах персональных данных пользователей.

Что рекомендуют специалисты по безопасности данных систем?

- Использовать пароли не менее 10 символов. Шестнадцати символьный пароль на данный момент считается невзламываемым 🙂

- Периодически (не менее, чем раз в 3 месяца) менять их, причем каждый раз пароль должен быть новым.

- Не сохранять и не записывать пароли.

- Во всех системах использовать индивидуальные пароли.

- Пароли не должны базироваться на слове (дате, телефоне, ICQ и т.д.) и состоять из символов различных регистров.

Вот примеры сложных паролей:

rgLRjx$YkTj P3T!3$5LQP6 T3cdzR4A16g uJYkFgF$i94 2J6ynf6dzbg aO$D3wyBi~h 0q5VTNO4xc3 }W7CS1lKpko I@RGHMG4%wt

Гарантируют ли все эти действия высокую безопасность?

Нет, пароль может быть перехвачен, считан с клавиатуры, подсмотрен или подобран. Зато все эти действия точно гарантируют неудобства для пользователя.

Шаг 2. Решение

Для 100% защиты лучше не пользоваться никакими ресурсами или развернуть все необходимые сервисы в рамках своей локальной сети без выхода в глобальную сеть.

Что же делать если такие варианты не подходят Вам?

И на эти вопросы у нас есть ответ. Применение надежных средств многофакторной аутентификации как неотъемлемой части политики безопасности существенно повысит защищенность системы в целом.

Что это?

Многофакторная аутентификация представляет из себя способ идентификации пользователя на основе того, что он знает, того, чем он владеет и чего-то, кем он является. На практике пользователю необходимо, помимо привычного логина и пароля, ввести одноразовый пароль из токена или телефона, который дествует для одного сеанса аутентификации и имеет очень короткое время жизни.

Шаг 3. Наши токены

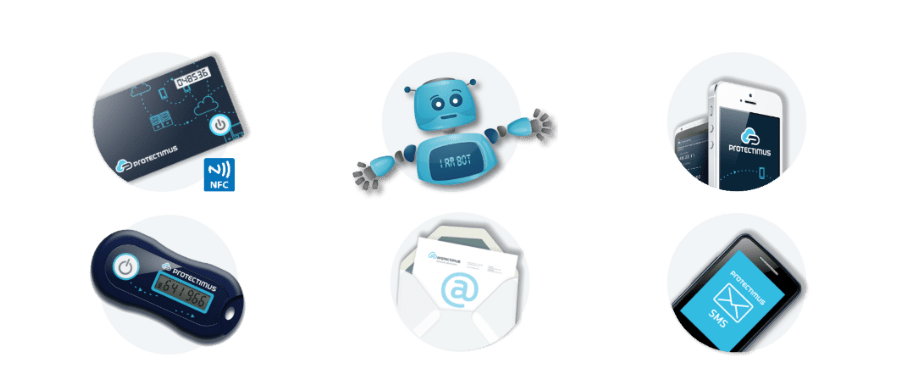

Компания Protectimus не ограничивает Вас в выборе средств доставки одноразовых паролей и предлагает весь спектр токенов. Знакомьтесь:

Шаг 4. Установка и Выпуск токена

Давайте рассмотрим как работает двухфакторная аутентификация на примере программного токена Protectimus SMART.

1. Установка токена на смартфонУстановите приложение на Ваш смартфон, сканируя QR-код (необходимо подключение к Интернет).  | 2. Выпуск токенаВыпустите новый токен при помощи приложения Protectimus SMART, сканируя QR-код.  В демо режиме не надо подтверждать корректность создания токена путем ввода одноразового пароля. Параметры токена:

|

Шаг 5. Процесс аутентификации

1. Первый фактор. Логин и парольВ нашем случае введите любой логин и пароль. | 2. Второй фактор. Одноразовый парольВведите одноразовый пароль из токена, который был создан на предыдущем шаге. |

Шаг 6. Подпись данных токеном

Данный пример наглядно демонстрирует простоту подписи данных транзакции или другой операции. Подпись данных защищает от большинства современных угроз: фишинг, вирусы, социальная-инженерия и многие другие.

Данные транзакцииВы можете ввести любые данные или оставить их без изменения | Проверка данных транзакцииВыберите пункт Подпись данных в приложении Protectimus SMART и отсканируйте QR-код |