Protectimus tokens

Protectimus offers a wide range of secure and reliable multi-factor authentication methods to suit your unique needs. Whether you prefer classic or programmable hardware tokens, mobile applications, SMS-based authentication, or chatbots in messaging apps, we have the right solution for you. Our authentication methods are designed to enhance security while providing a seamless user experience. Explore the diverse range of multi-factor authentication methods offered by Protectimus and choose the one that best fits your requirements.

Protectimus Slim NFC

Protectimus TWO

Protectimus FLEX

Protectimus SHARK

Protectimus SMART

Protectimus BOT

Protectimus SMS

Protectimus MAIL

Protectimus PUSH

Hardware

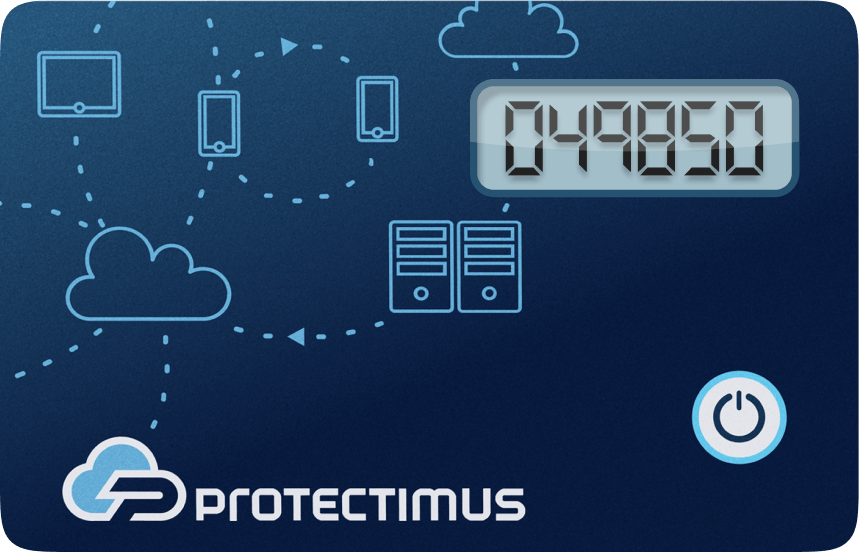

Protectimus Slim NFC

Programmable hardware TOTP token in a card format that fits any authentication system

Software

Protectimus SMART

A free 2FA authenticator app with cloud backup, easy token transfer to a new phone, PIN and biometric authentication protection

Here what our customers say

-

SICIM

-

DXC

-

Volet

At the moment, my assessment of the company’s work is 10 out of 10. An important factor in choosing this two-factor authentication provider was the possibility of customizing the 2FA system for our project. After we got in touch with the Protectimus team and explained the task, they implemented the necessary functionality for us free of charge. There were no problems. Everything works well.

Cristian G, System Administrator at SICIM

Protectimus was chosen because of their unique Dynamic Strong Password Authentication (DSPA) technology. Using this product, we added 2FA to all the systems we needed to protect in one fell swoop, as it allowed us to integrate two-factor authentication services straight with Active Directory. We have been using the Protectimus two-factor authentication platform for a year and are satisfied with this product.

Mauro S., Xchanging Italy a DXC Technology

Over the past years, we’ve had only positive cases of working together. Protectimus helped us at every stage, from integration to adding additional features that solved our specific tasks. Using Protectimus, we are confident that Volet infrastructure and users are well protected. Protectimus gives us what money can’t buy – not a sense of security, but REAL security. I highly recommend it for implementation.

Artem Sh., Info Security Director at Volet

Pricing

Hardware OTP Tokens

1

50

500

1000

5000

Protectimus TWO

Classic hardware TOTP token with SHA-1 algorithm support

Protectimus FLEX

Programmable hardware TOTP token in a key fob format that fits any authentication system

Protectimus SHARK

Classic hardware TOTP token with SHA-256 algorithm support

Protectimus Slim NFC

Programmable hardware TOTP token in a card format that fits any authentication system

Hardware OTP Tokens

Protectimus TWO

Classic hardware TOTP token with SHA-1 algorithm support

| 1 | 50 | 500 | 1000 | 5000 |

|---|---|---|---|---|

| $11.99 | $11.49 | $10.99 | $9.99 | $8.99 |

Protectimus FLEX

Programmable hardware TOTP token in a key fob format that fits any authentication system

| 1 | 100 | 500 | 1000 | 5000 |

|---|---|---|---|---|

| $19.99 | $18.99 | $16.99 | $15.99 | $13.99 |

Protectimus SHARK

Classic hardware TOTP token with SHA-256 algorithm support

| 1 | 100 | 500 | 1000 | 5000 |

|---|---|---|---|---|

| $14.99 | $14.49 | $13.99 | $12.99 | $11.99 |

Protectimus Slim NFC

Programmable hardware TOTP token in a card format that fits any authentication system

| 1 | 50 | 500 | 1000 | 5000 |

|---|---|---|---|---|

| $29.99 | $28.99 | $26.99 | $24.99 | $21.99 |

Software MFA Methods

Protectimus SMART

A free 2FA authenticator app with cloud backup, easy token transfer to a new phone, PIN and biometric authentication protection

Software MFA Methods

Protectimus SMART

A free 2FA authenticator app with cloud backup, easy token transfer to a new phone, PIN and biometric authentication protection